risk

combination of the probability

of an event and its

consequence

[ISO/IEC Guide 73:2002]

Inleiding

Vanaf het begin van informatiebeveiliging (information security) is het belang van risicoanalyse en -management onderkend. Daarmee was Information Risk Management (IRM) een feit. Bijvoorbeeld ISO-27001, de Code voor Informatiebeveiliging, schrijft voor dat IRM moet worden toegepast om te komen tot een juiste selectie aan beveiligingsmaatregelen. Sommigen zien cyber security als de nieuwe naam in het rijtje informatiebeveiliging --> IRM--> cyber security. Formele definities geven aan dat dit niet zo is, zie bijvoorbeeld ISO-27032. Cyber security is dan te zeer verbonden met dreigingen via het internet. Informatiebeveiliging en IRM omvatten meer dreigingen, onder andere dreigingen van binnenuit.IRM-framework

©

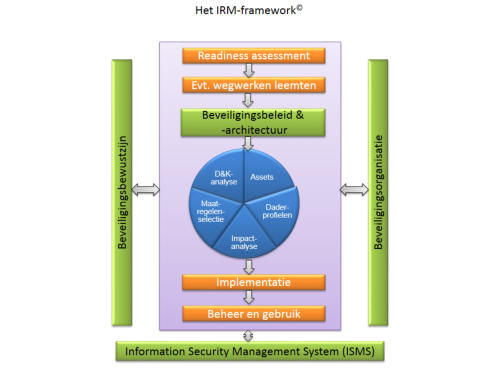

Het IRM-framework© is ontstaan op basis van jarenlange ervaring met verschillende methoden voor risicoanalyse. Deze ervaringen leerden dat er altijd bepaalde voorwaarden waren om IRM toe te kunnen passen en voorts dat deze toepassing altijd binnen een bepaalde context plaatsvond. De mate waarin invulling was gegeven aan deze voorwaarden en context bepaalden de kans op succesvolle toepassing. Op basis hiervan kon ook een op IRM gericht maturity model opgesteld worden. De term framework is vervolgens gehanteerd omdat het mogelijk bleek om gegeven deze context verschillende methoden voor risicoanalyse toe te passen. Het IRM-framework© ziet er in de basis als volgt uit:De onderdelen van het framework

De context bestaat uit de volgende onderdelen die op adequate wijze moeten zijn ingevuld om op professionele wijze invulling te geven aan IRM: 1. Het informatiebeveiligingsbeleid en de beveiligingsarchitectuur 2. De beveiligingsorganisatie 3. Beveiligingsbewustzijn 4. Het Information Security Management System (ISMS) Procesmatig is dan sprake van de volgende onderdelen: 1. Het "readiness assessment": hierin wordt met behulp van het maturity model vastgesteld of de organisatie klaar is om op grote schaal, organisatie breed, IRM toe te passen; daarbij wordt tevens nagegaan of voldoende invulling is en wordt gegeven aan de vier hiervoor genoemde onderdelen; 2. Het wegwerken van de eventueel tijdens dit assessment geconstateerde leemten 3. Het uitvoeren van de risicoanalyses (in blauw, zie ook hierna); 4. De implementatie van de uit deze risicoanalyses voorkomende maatregelen van informatiebeveiliging en interne beheersing; 5. Het gebruik en beheer, de operationele fase waarin deze maatregelen worden toegepast en beheerdDrie niveaus van risicoanalyse

Het IRM-framework ondersteunt in beginsel de drie niveaus van risicoanalyse: • macro (op het niveau van de organisatie als geheel / op concern(top)niveau; • meso (op de tussenliggende niveaus) • micro (op het niveau van objecten zoals een informatiesysteem, verantwoordelijkheidsgebied, e.d.). De focus ligt echter op het micro niveau omdat de procesmatige aanpak daarin het beste naar voren komt. Het macro niveau komt naar voren bij het opstellen van het informatiebeveiligingsbeleid / de policies.

risk analysis

systematic use of information to

identify sources and to estimate

risk

[ISO/IEC Guide 73:2002]

NOTE Risk analysis provides a

basis for risk evaluation, risk

treatment and risk

acceptance.

information security

preservation of confidentiality,

integrity and availability of

information

[ISO/IEC 27005]

NOTE In addition, other

properties, such as authenticity,

accountability, non-repudiation,

and reliability can also be

involved.